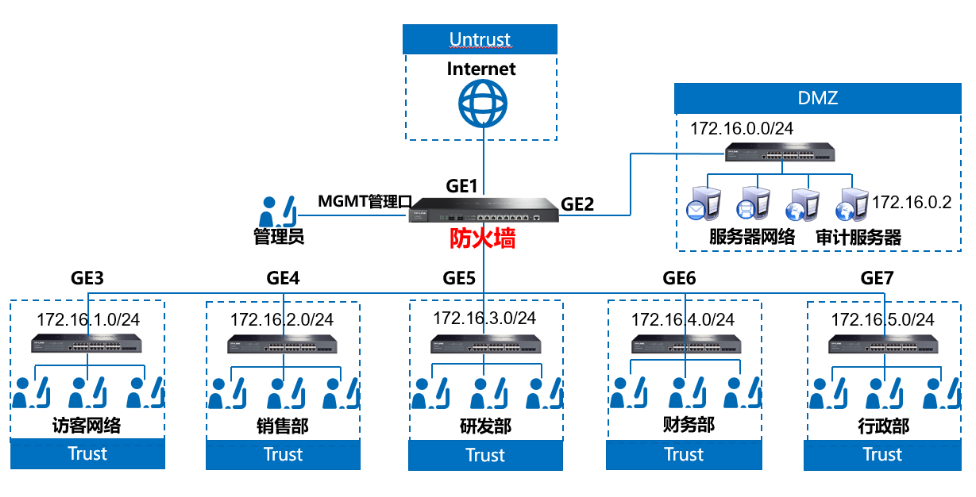

A公司使用TL-FW6300搭建網絡,防火墻連接互聯網,并劃分多個網段內部使用,網絡拓撲結構圖.

需求分析

安全需求

n 需求1:訪客網絡可以訪問互聯網,但是不能訪問內部其他網絡;

n 需求2:銷售部可以訪問內部服務器網絡以及互聯網,但是禁止訪問常見的游戲、視頻、炒股類網站和應用;

n 需求3:研發部、財務部、行政部可以訪問內部服務器網絡,但是不能訪問互聯網,僅允許訪問公司外部官方網站www.test.com;

n 需求4:出差員工可以通過互聯網訪問內網的8080端口的WEB服務器;

n 需求5:內部各個部門以及訪客區域之間禁止互相訪問;

n 需求6:管理接口僅用于管理防火墻自身。

審計需求

n 需求1:對所有流經防火墻的數據進行審計,并記錄到審計日志;

n 需求2:將防火墻的審計日志、系統日志、操作日志、流量日志、策略命中日志全部上傳至安裝了TP-LINK安全審計系統的審計服務器。

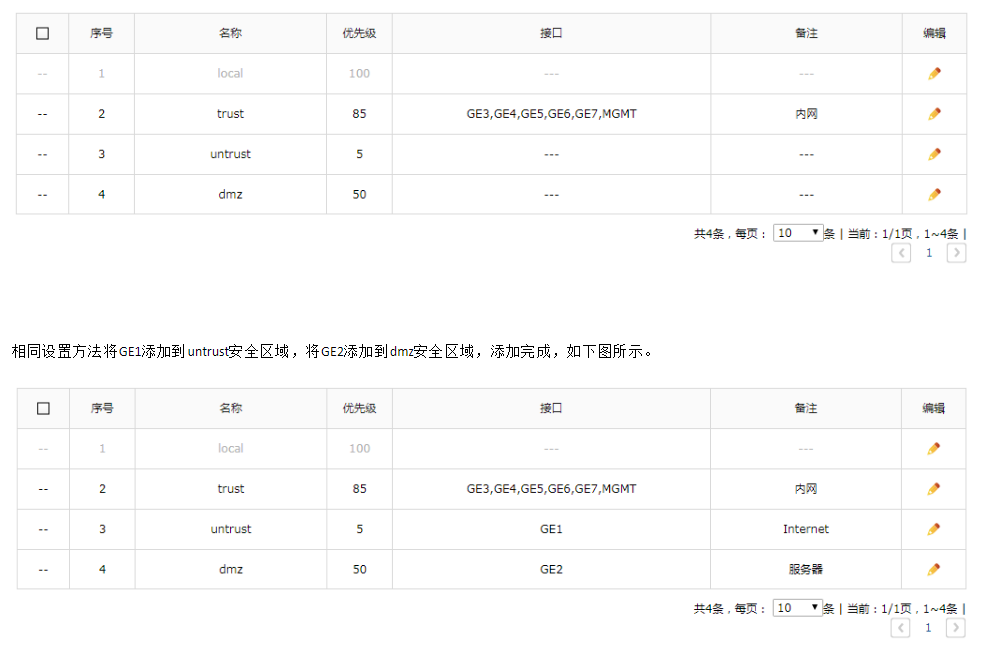

(4) 相同設置方法設置研發部、財務部、行政部可以訪問內部服務器網絡。如下圖所示。

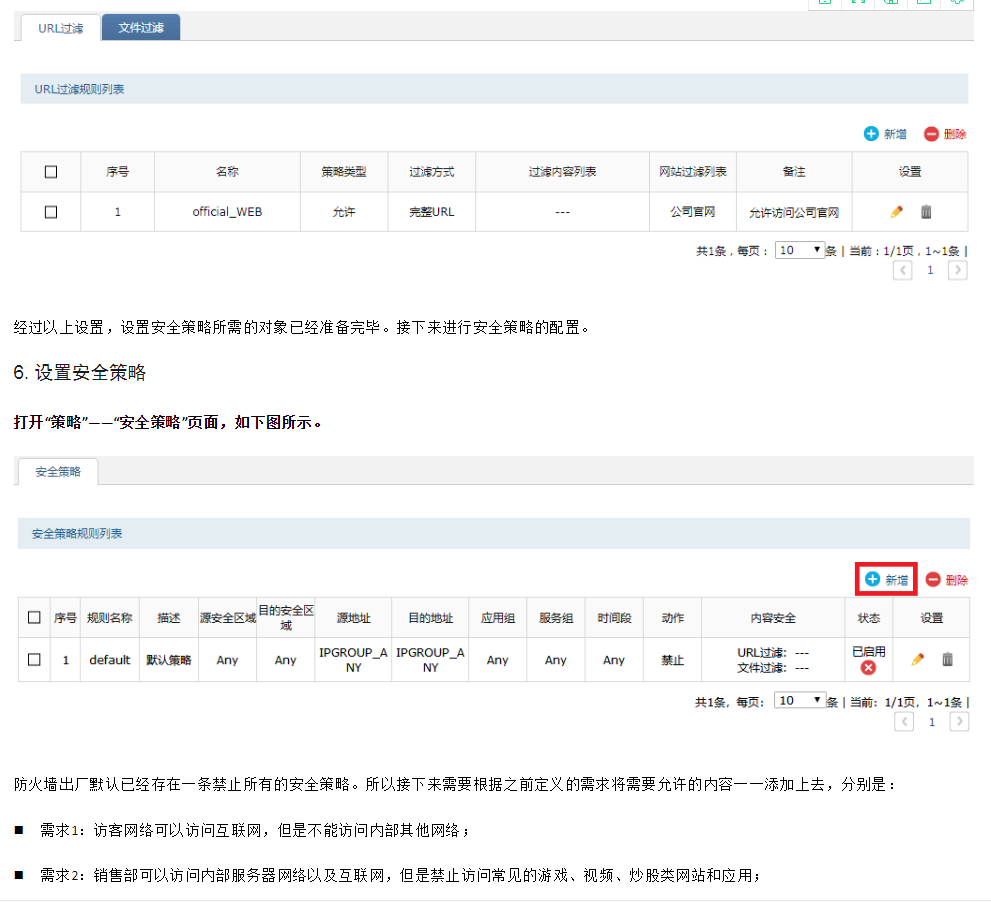

設置研發部、財務部、行政部允許訪問公司外部官方網站www.test.com。點擊“新增”,如下圖所示。

關鍵設置如下:

l 源安全區域:選擇研發部、財務部、行政部網絡所在區域,本例中選擇“trust”。

l 目的安全區域:選擇官方網站服務器所在區域,本例中選擇“untrust”。

l 源地址:選擇研發部、財務部、行政部IP地址范圍,本例中選擇“Internal”。

l 目的地址:選擇Internet網絡IP地址范圍,本例中選擇“IPGROUP_ANY”。

l URL過濾:選擇已設定的官方網站條目“official_WEB”。

設置完畢,點擊“確定”,添加完成。如下圖所示。

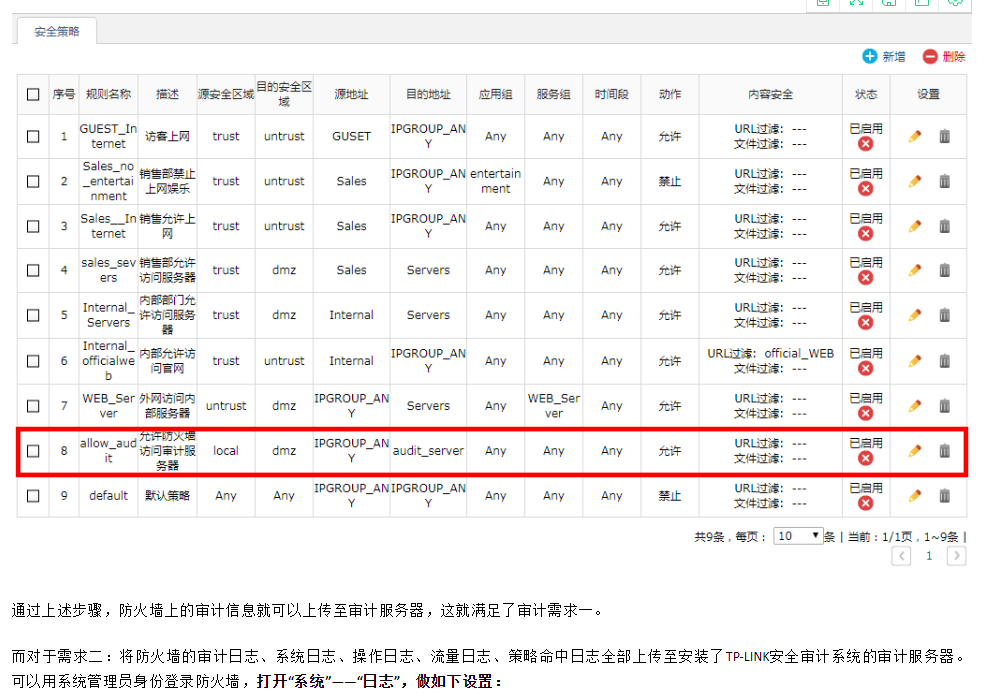

l 源安全區域:選擇防火墻所在區域,即設置為“local”。

l 目的安全區域:選擇審計服務器所在區域,本例中選擇“dmz”。

l 源地址:由于安全區域已經選擇為“local”,故源地址可不選擇,保持默認為“Any”。

l 目的地址:選擇審計服務器的地址,本例中選擇“audit_server”。

l 服務組:選擇服務組,本例中選擇“Any”。

l 應用組:選擇應用組,本例中選擇“Any”。

l 時間段:選擇時間段,本例中選擇“Any”。

l 動作:選擇命中規則后的處理動作,本例中選擇“允許”。

l 內容安全:選擇URL過濾和文件過濾配置文件,本例中留空,不選擇。

l 記錄策略命中日志:本例中不啟用。

l 狀態:選擇“啟用”。

l 添加到指定位置(第幾條):本例中無需設置。

點擊“確定”,添加成功。